Actualización 20/04/26 – 05:16 pm (IST): El hilo de BreachForums relacionado con la supuesta venta de Vercel parece haber sido eliminado, lo que añade otro giro a una historia ya complicada. Una captura de pantalla publicada en línea ahora muestra que la lista devuelve un error de “el hilo no existe”, pero aún no hay evidencia de que Vercel haya pagado ningún rescate, y la razón detrás de la eliminación sigue siendo incierta.

Gran noticia: todas las publicaciones relacionadas con el compromiso de Vercel han sido eliminadas de BreachForums, junto con la base de datos de la lista de administradores que se compartió con el anuncio original. ¿Pagó Vercel el rescate?#cybernews #vercel #breachforums #news pic.twitter.com/5qxJmB2JcA

— Alex (@DiffeKey) 20 de abril de 2026

El artículo original publicado el 20 de abril de 2026 es el siguiente:

El CEO de Vercel, Guillermo Rauch, dice que los atacantes que violaron los sistemas internos de su empresa fueron “acelerados significativamente por la IA.”

Rauch describió toda la situación él mismo en una publicación en X. Un ingeniero de Vercel había estado utilizando una plataforma de IA llamada Context.ai. Los atacantes comprometieron la aplicación OAuth de Google Workspace de esa plataforma, una que cientos de otras organizaciones también habían autorizado. Una vez que obtuvieron la cuenta del empleado, se infiltraron en los entornos de Vercel.

Aquí está mi actualización para la comunidad más amplia sobre la investigación del incidente en curso. Quiero darte un resumen de la situación directamente.

Un empleado de Vercel fue comprometido a través de la violación de un cliente de la plataforma de IA llamada https://t.co/xksNNigVfE que estaba utilizando. Los detalles…

— Guillermo Rauch (@rauchg) 19 de abril de 2026

La empresa almacena todas las variables de entorno del cliente cifradas en reposo. Pero también permite a los usuarios marcar algunas como “no sensibles.” Ahí es donde los atacantes encontraron su oportunidad. Enumeraron esas variables y se movieron con sorprendente velocidad, con un entendimiento profundo de cómo funciona Vercel.

Curiosamente, la afirmación de Rauch sobre la IA llega en un momento en que los modelos de detección de exploits como Claude Mythos también han recibido atención, lo que hace que la idea suene menos descabellada en la superficie, incluso si aún no hay evidencia pública que vincule ningún modelo específico con la violación de Vercel.

“Por ahora, creemos que el número de clientes con impacto en la seguridad es bastante limitado,” escribió Rauch. El equipo ya se ha comunicado con aquellos que les preocupan. Next.js, Turbopack y los proyectos de código abierto se mantuvieron intactos.

Puedes leer el boletín de seguridad oficial de Vercel para un desglose más detallado de cómo funcionó realmente el lado técnico de la intrusión.

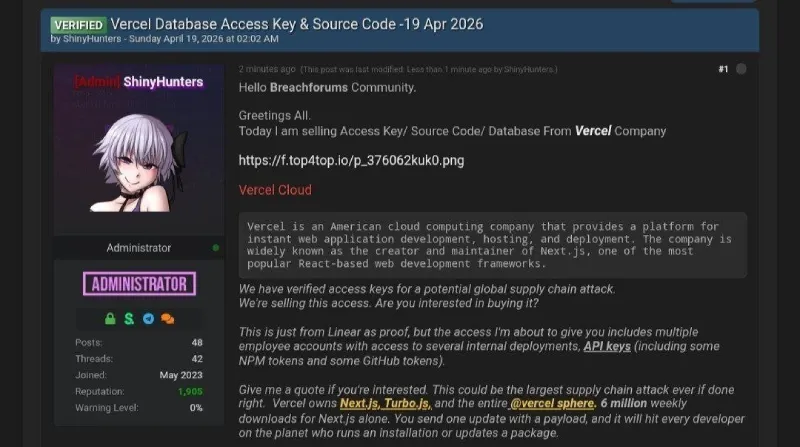

Un actor de amenazas haciéndose pasar por el grupo ShinyHunters listó los datos a la venta en BreachForums por $2 millones.

Registros de chat obtenidos por International Cyber Digest muestran a Vercel diciendo a los impostores que no pagarán. Los verdaderos ShinyHunters ya han negado cualquier participación.

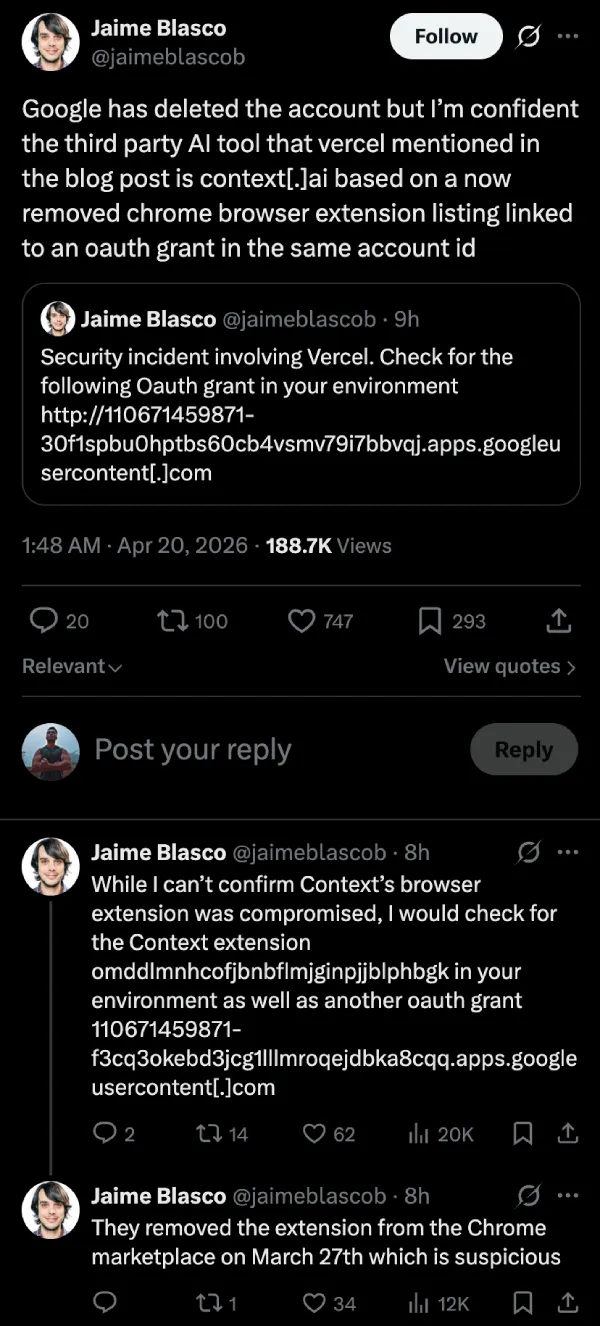

Google eliminó la aplicación OAuth comprometida. El investigador de seguridad Jaime Blasco la vinculó directamente a Context.ai después de detectar una extensión de Chrome que ahora ha sido eliminada y que estaba relacionada con el mismo ID de cliente.

Dicho esto, Vercel, por su parte, no se quedó de brazos cruzados. Para cuando Rauch envió su hilo, la empresa ya había lanzado dos nuevas funciones en el panel: una página de vista general para todas las variables de entorno y una interfaz más clara para marcarlas como sensibles. Rauch lo llamó parte de convertir el ataque en “la respuesta de seguridad más formidable imaginable.”

Aún así, algunos comentarios sugieren que podría haber más en esta línea de tiempo. Un usuario informó haber recibido una alerta de OpenAI sobre una clave comprometida ya el 10 de abril. Dado que esa clave solo se usó dentro de V