Signal responde a los recientes eventos de hacking en Alemania

Signal ha respondido oficialmente a los recientes eventos de hacking en Alemania, y afirman que nunca fueron «hackeados». No hay problemas con la infraestructura o los estándares de cifrado de Signal, y los atacantes solo lograron entrar debido a un fraude de phishing. Algunas publicaciones afirman que al menos 300 cuentas fueron comprometidas, incluyendo perfiles de alto perfil como el del Presidente del Bundestag.

Haciéndose pasar por el soporte de Signal, los atacantes utilizaron trucos ingeniosos de ingeniería social para hacer que las personas entregaran sus credenciales. Esto permitió a los perpetradores apoderarse de algunas cuentas de Signal en Alemania, pertenecientes a funcionarios de alto perfil.

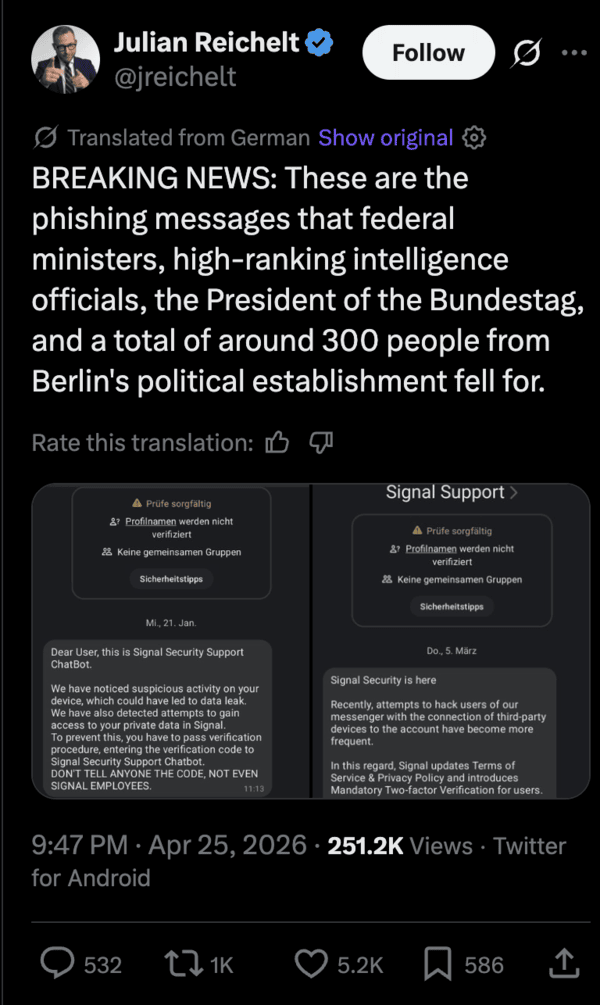

Una publicación se volvió viral en X, mostrando los mensajes de phishing exactos que recibieron los funcionarios alemanes. Para ser justos, Signal ofreció una advertencia que decía «Verifica cuidadosamente» en alemán, detectando que podría tratarse de un nombre falso. No está claro por qué los funcionarios decidieron ignorar esta advertencia. Existen vagos informes sobre que «inteligencia rusa» está apuntando a Alemania, pero esto es solo especulación por el momento.

Un fraude de phishing implica que los atacantes se hacen pasar por una fuente oficial y engañan a una persona para que comparta credenciales privadas. Para combatir ataques como este, Signal ha anunciado que introducirán algunos cambios en su plataforma en las próximas semanas.

No explicaron exactamente qué cambios están realizando, pero por ahora, han aconsejado a los usuarios que «Mantengan la vigilancia» y habiliten el Bloqueo de Registro desde la Configuración de Signal para una capa adicional de seguridad.

La publicación continúa explicando la forma exacta en que ocurrieron los eventos. Los atacantes obtuvieron credenciales a través de mensajes de soporte falsificados, luego cambiaron rápidamente los números de teléfono asociados para desregistrar a los propietarios originales. En una capa final de engaño, a las víctimas se les dijo que las interrupciones del servicio eran «comportamiento esperado», permitiendo a los hackers mantener el control mientras se hacían pasar por los propietarios de la cuenta.

Cuando las víctimas volvieron a iniciar sesión en sus cuentas, no eran conscientes de que los hackers ya habían tomado el control de la cuenta principal. Usarían esto para hacerse pasar por los propietarios de la cuenta y dirigir listas de contactos.

Las reacciones de los usuarios fueron mayormente mixtas porque no es culpa de Signal. Algunas personas culparon a las víctimas, pero no es tan simple. Si bien deberían haber estado más alerta, Signal no debería haber permitido nombres de visualización de perfil como «Soporte de Signal» en el primer lugar. Otros lo llamaron «hacking de nivel jardín de infancia» porque era un fraude obvio.

Otros afirman que este problema ha estado ocurriendo durante meses, y Signal no ha actuado lo suficientemente rápido. Algunos argumentan que es una decisión de arquitectura intencionada, y que Signal es responsable por permitir tales métodos de recuperación en primer lugar. Muchas personas sienten que hay mejores métodos de protección de cuentas que los que Signal ofrece en este momento.